Mikä on ISO 27002?

ISO/IEC 27002:2022 on Kansainvälisen standardointijärjestön (ISO) ja Kansainvälisen sähköteknisen komission (IEC) julkaisema tietoturvastandardi. ISO 27002 liittyy läheisesti ISO 27001:een. Yleisesti ottaen se antaa ohjeita ISO 27001 ISMS:n toteuttamiseen.

ISO/IEC 27002 tarjoaa viitejoukon tietoturvan, kyberturvallisuuden ja yksityisyyden suojan hallintatoimenpiteitä, mukaan lukien kansainvälisesti tunnustettuihin parhaisiin käytäntöihin perustuvat käyttöönotto-ohjeet.

Vaikka ISO 27002 ei itsessään ole sertifioitava standardi, sen tietoturvan, fyysisen turvallisuuden, kyberturvallisuuden ja yksityisyyden hallinnan ohjeiden noudattaminen tuo organisaatiosi askeleen lähemmäksi ISO 27001 -sertifiointivaatimusten täyttämistä.

Miksi ISO 27002 on tärkeä?

Jos organisaatiosi kerää, käyttää tai käsittelee tietoja, tietoturvariskejä ja uhkia on aina varottava.

Näiltä riskeiltä suojautumiseksi sinulla tulee olla tietoturvan hallintajärjestelmä (ISMS), joka varmistaa kaikkien tietojen ja tietoresurssien luottamuksellisuuden, saatavuuden ja eheyden.

Tietoturvan hallinnan uusien yritysten suurin haaste on sen laaja kattavuus. ISMS:n käyttöönotto ja ylläpito kattaa niin laajan kirjon, että useimmat johtajat eivät tiedä mistä aloittaa.

Jos tämä kuulostaa sinulta tai jos haluat vain pysyä tietoturvasi yllä, hyvä lähtökohta on ISO/IEC 27002:ssa ehdotettujen hallintalaitteiden käyttöönotto.

Tee siitä yksinkertaisempi ISMS.onlinen avulla

ISMS.online-alusta tarjoaa vaiheittaiset ohjeet ISMS:n määrittämisestä aina sertifiointiin asti 100 %:n onnistumisprosentilla.

Varaa esittely tänään nähdäksesi, kuinka voimme auttaa yritystäsi.

Mitkä ovat edut?

Ottamalla käyttöön ISO 27002:n mukaisia tietoturvatarkastuksia organisaatiot voivat olla varmoja siitä, että niiden tietovarat on suojattu kansainvälisesti tunnustettujen ja hyväksyttyjen parhaiden käytäntöjen mukaisesti.

Kaiken kokoiset ja tietoturvatason organisaatiot voivat hyötyä seuraavista eduista noudattamalla ISO 27002 -käytäntöä:

- Se tarjoaa toimintapuitteet tietoturvaan, kyberturvallisuuteen, fyysiseen turvallisuuteen ja tietojen yksityisyyteen liittyvien ongelmien ratkaisemiselle.

- Asiakkaat ja liikekumppanit ovat luottavaisempia ja suhtautuvat myönteisesti organisaatioon, joka toteuttaa suositeltuja standardeja ja tietoturvakontrolleja.

- Koska toimitetut käytännöt ja menettelyt ovat kansainvälisesti tunnustettujen turvallisuusvaatimusten mukaisia, yhteistyö kansainvälisten kumppaneiden kanssa on yksinkertaisempaa.

- Standardin noudattaminen auttaa kehittämään organisaation parhaita käytäntöjä, jotka lisäävät kokonaistuottavuutta.

- Se tarjoaa tietoturvan hallintajärjestelmien määritellyn toteutuksen, hallinnan, ylläpidon ja arvioinnin.

- ISO-yhteensopiva organisaatio saa etua sopimusneuvotteluissa ja osallistumisessa globaaleihin liiketoimintamahdollisuuksiin.

- Noudattamalla ISO 27002 -standardin tietoturvatarkastuksia voit hyötyä palveluntarjoajien vakuutusmaksuista.

ISO 27001 -standardin noudattamista koskeviin käyttöönotto-ohjeisiin viitataan laajasti ISO 27000 -standardiperheessä, mukaan lukien ISO 27701. ISO 27002 -tietoturvaohjaukset voidaan yhdistää vastaaviin standardeihin, kuten NIST, SOC2, CIS, TISAX® ja monet muut.

ISO 27002:2022 -versio selitetty

ISO/IEC 27002 on tarkistettu päivittämään tietoturvan valvontaa niin, että ne heijastelevat kehitystä ja tämänhetkisiä tietoturvakäytäntöjä eri sektoreilla ja hallinnolla.

Uusi ISO 27002 2022 -versio julkaistiin 15. helmikuuta 2022. Monet standardit ja tietoturvakehykset liittyvät ISO 27002:2013 tietoturvaohjaimiin tai käyttävät niitä, joten uusi versio vaikuttaa myös niihin.

ISO 27002:2013 soveltamisala

ISO 27002:2013 on/oli tietoturvan hallintajärjestelmän (ISMS) käytännesääntö, ja se sukeltaa paljon yksityiskohtaisempaan kuin ISO 27001:n liitteen A hallintalaitteet, sisältäen tietoturvatekniikat, ohjaustavoitteet, turvallisuusvaatimukset ja kulunvalvonnan. , tietoturvariskien käsittelyn valvonta, henkilökohtaisten ja omistusoikeudellisten tietojen hallinta sekä yleiset tietoturvakontrollit.

ISO 27002:2013:n ensisijainen tarkoitus oli tarjota kattavia tietoturvatekniikoita ja omaisuudenhallinnan valvontaa organisaatioille, jotka joko tarvitsivat uutta tietoturvan hallintaohjelmaa tai halusivat parantaa olemassa olevia tietoturvakäytäntöjään ja -käytäntöjään.

Mikä on muuttunut ISO 27002:2022:ssa?

Ensimmäinen merkittävä muutos standardiin on siirtyminen pois "Code of Practice" -käytännöstä ja sen asettaminen itsenäiseksi tietoturvakontrolliksi.

Uudistettu standardi tarjoaa selkeämmän rakenteen, jota voidaan soveltaa koko organisaatiossa. ISO 27002:n uudistettua versiota voidaan nyt käyttää myös laajemman riskiprofiilin hallintaan. Tämä sisältää tietoturvan ja fyysisen turvallisuuden teknisemmät näkökohdat, omaisuudenhallinnan, kyberturvallisuuden ja yksityisyyden suojan mukana tulevat henkilöresurssien turvallisuuselementit.

ISO 27002:2022 Laajennettu soveltamisala

Ensimmäinen välitön muutos on standardin nimi.

Aiemmin ISO 27002:2013:n otsikkona oli ”Tietotekniikka – Turvatekniikat – Tietoturvavalvonnan käytäntö”.

Standardin nimi on nyt "Tietoturvallisuus, kyberturvallisuus ja yksityisyyden suoja – Tietoturvan hallinta" vuoden 2022 versiossa.

Miksi se on muuttunut?

Ottaen huomioon nykyaikaisen vaatimustenmukaisuusympäristön, säädökset, kuten GDPR, POPIA ja APPS, sekä organisaatioiden kohtaamat kehittyvät liiketoiminnan jatkuvuuden ja kyberriskiongelmat – ISO 27002:n tarve laajentaa tietoturvavalvonnan kattavuutta oli myöhässä.

Uusimman version (2022) tavoitteena oli parantaa standardin tarkoitusta tarjoamalla viitejoukko tietoturvallisuuden hallinnan tavoitteille ja laajentaa sen käyttömahdollisuuksia kontekstikohtaisessa tietoturva-, yksityisyys- ja kyberturvallisuusriskien hallinnassa.

Miten ISO 27002:2022 eroaa ISO 27002:2013:sta

Yleisesti ottaen ISO 27002:2022:n uuden version suojaustoimintojen määrä on vähentynyt vuoden 114 painoksen 14:stä 2013 lausekkeessa olevasta valvonnasta vuoden 93 painoksen 2022 hallintaan. Nämä turvatarkastukset on nyt luokiteltu neljään ohjaus "teemaan".

Säätimet selitetty

"Valvonta" määritellään toimenpiteeksi, joka muuttaa tai ylläpitää riskiä. Esimerkiksi tietoturvapolitiikka voi vain ylläpitää riskiä, kun taas tietoturvapolitiikan noudattaminen voi muokata riskiä. Lisäksi jotkin kontrollit kuvaavat samaa yleistä toimenpidettä eri riskitilanteissa.

Hanki opas

ISO 27001 menestys

Kaikki mitä sinun tulee tietää saavuttaaksesi ISO 27001 ensimmäistä kertaa

Hanki ilmainen opasYksityiskohtaiset muutokset

Ohjausjoukot on nyt järjestetty neljään (4) suojausluokkaan tai -teemaan neljäntoista (14) ohjausalueen sijaan. (aiemmin A5–A.18)

Neljä luokkaa sisältävät:

- organisatorinen

- Ihmiset

- fyysinen

- Teknologinen

- 93-säätimet 27002:n uudessa versiossa

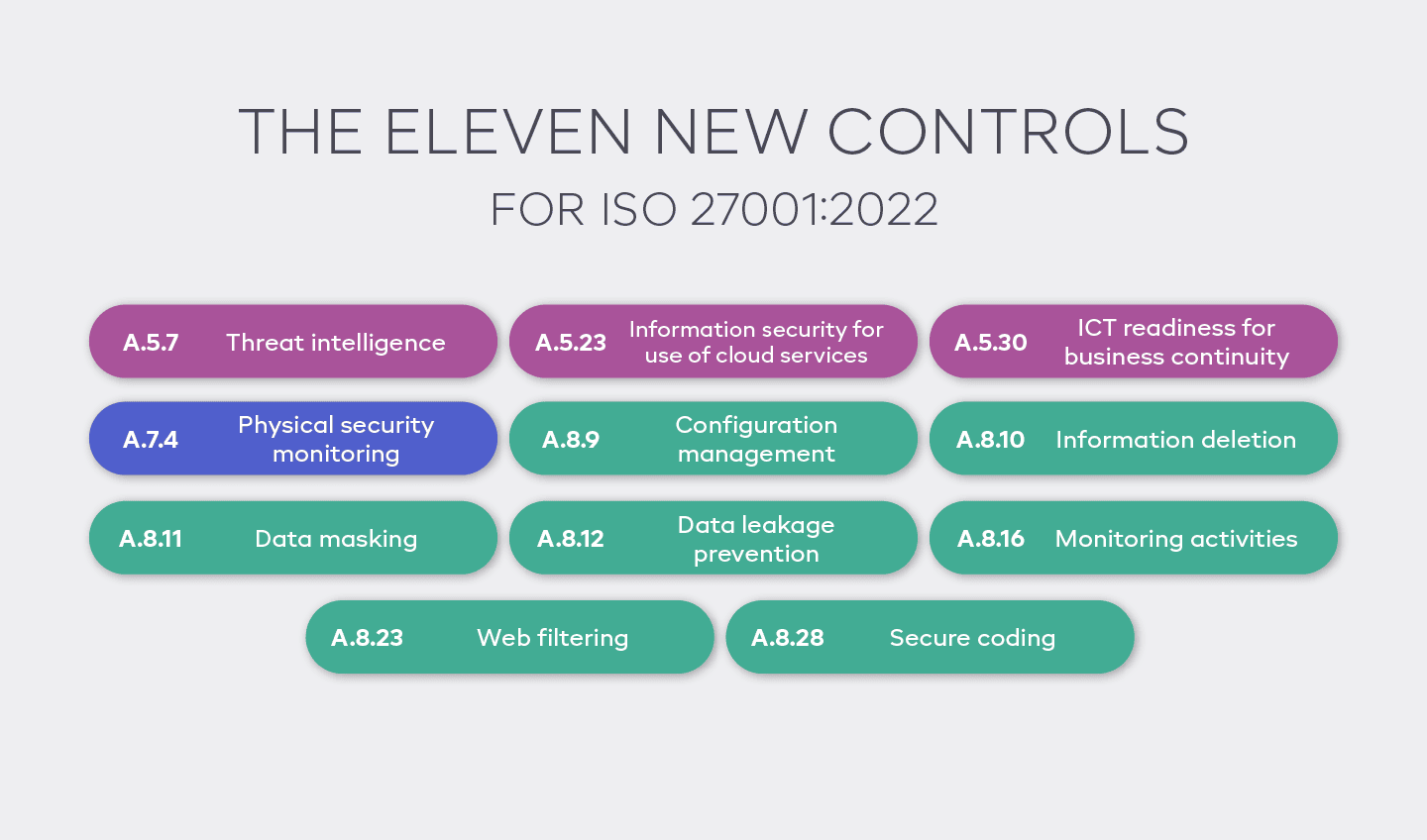

- 11 säädintä ovat uusia

- Yhteensä 24 ohjausobjektia yhdistettiin kahdesta, kolmesta tai useammasta vuoden 2013 version suojaustoiminnosta; ja 58 ISO 27002:2013 -säädintä on tarkistettu ja tarkistettu vastaamaan nykyistä kyberturvallisuus- ja tietoturvaympäristöä.

- Liite A, joka sisältää ohjeet määritteiden soveltamisesta.

- Liite B, joka vastaa standardia ISO/IEC 27001 2013. Se on pohjimmiltaan kaksitaulukkotaulukko, jossa on ristiviittauksia ohjausnumeroihin/tunnisteisiin viittauksen helpottamiseksi ja kerrotaan, mikä on uutta ja mikä on yhdistetty.

Uudet säätimet

- A.5.7 Uhkatietoisuus

- A.5.23 Tietoturva pilvipalvelujen käytössä

- A.5.30 ICT-valmius liiketoiminnan jatkuvuutta varten

- A.7.4 Fyysisen turvallisuuden valvonta

- A.8.9 Kokoonpanon hallinta

- A.8.10 Tietojen poistaminen

- A.8.11 Tietojen peittäminen

- A.8.12 Tietovuotojen esto

- A.8.16 Seurantatoimet

- A.8.23 Verkkosuodatus

- A.8.28 Suojattu koodaus

Ohjaa ohjeiden tarkistuksia ja päivityksiä

Jokaisen kontrollin Ohje-osio on tarkistettu ja päivitetty (tarvittaessa) vastaamaan nykyistä kehitystä ja käytäntöjä.

Ohjeissa käytetty kieli on vankkaampi kuin edellinen versio; Odotukset pakollisista tarkastuksista ja organisaatioista pystyvät nyt paremmin osoittamaan noudattamistaan. Lisäksi jokainen ohjausobjekti on nyt varustettu 'Purpose'-lauseella, ja joka sisältää joukon "Attribuutteja" (katso 4.2) jokaiselle säätimelle.

Ohjauksia toteuttava yritys voi valita, mitkä niistä koskevat niitä riskin perusteella, sekä lisätä omansa ISO 27001 -yhteensopivaan ISMS:ään (kontekstista riippuvainen käyttö).

ISO 27002 -teemat ja -attribuutit

Attribuutit ovat väline ohjaimien luokitteluun. Niiden avulla voit nopeasti mukauttaa ohjausvalintasi yleisten alan kielten ja standardien kanssa.

Nämä attribuutit tunnistavat avainkohdat:

- Ohjaustyyppi

- InfoSec-ominaisuudet

- Kyberturvallisuuden käsitteet

- Toiminnalliset ominaisuudet

- Suojausalueet

Attribuuttien käyttö tukee työtä, jota monet yritykset jo tekevät riskinarviointinsa ja soveltuvuusselvityksensä (SOA) puitteissa. Esimerkiksi NIST- ja CIS-ohjaimien kaltaiset kyberturvallisuuskonseptit voidaan erottaa ja muihin standardeihin liittyvät toimintaominaisuudet voidaan tunnistaa.

Jokaisessa ohjausobjektissa on nyt taulukko, jossa on joukko ehdotettuja attribuutteja, ja standardin ISO 27002:2022 liitteessä A on joukko suositeltuja assosiaatioita.

Tietoturvaominaisuudet

Tietoturvaan kuuluu tiedon eri näkökohtien suojaaminen, joka voidaan esittää CIA-mallilla. Näitä näkökohtia ovat luottamuksellisuus, eheys ja tiedon saatavuus. Tämän ymmärtäminen mahdollistaa tehokkaiden tietoturvakontrollien muotoilun ja toteuttamisen. Nämä määritetään nyt attribuutteiksi kontrollikohtaisesti.

CIA:n malli selitti

Luottamuksellisuus

Tietojen luottamuksellisuus tarkoittaa, että on toteutettava toimenpiteitä niiden suojaamiseksi luvattomalta käytöltä. Yksi tapa saavuttaa tämä on pakottaa tiedon eri käyttöoikeustasot sen mukaan, kuka tarvitsee pääsyn ja kuinka arkaluonteisia tiedot ovat. Joitakin keinoja luottamuksellisuuden hallintaan ovat tiedostojen ja taltioiden salaukset, käyttöoikeusluettelot ja tiedostojen käyttöoikeudet.

Eheys

Tietojen eheys on olennainen osa tietoturvatriadia, jonka tarkoituksena on suojata tietoja luvattomilta muutoksilta tai poistamiselta. Tämä edellyttää myös sen varmistamista, että tietoihin tehdyt luvattomat muutokset tai poistot voidaan peruuttaa.

Saatavuus

Saatavuus pyrkii varmistamaan, että tiedot ovat niitä tarvitsevien saatavilla silloin, kun niitä tarvitaan. Joitakin saatavuuteen liittyviä tietoturvariskejä ovat sabotaasi, laitteiston korruptio, verkkohäiriöt ja sähkökatkot. Nämä kolme tietoturvan komponenttia toimivat käsi kädessä, eikä yhteen niistä voi keskittyä muiden kustannuksella.

Opastamme sinua matkan jokaisessa vaiheessa

Sisäänrakennettu työkalumme vie sinut asennuksesta sertifiointiin 100 % onnistumisprosentilla.

Varaa demoKyberturvallisuuden käsitteet

Kyberturvallisuuskonseptien attribuutit otetaan käyttöön standardin vuoden 2022 versiossa. Nämä attribuuttiarvot koostuvat tunnistamisesta, suojauksesta, havaitsemisesta, vastaamisesta ja palauttamisesta. Tämä linjaa ISO 27002:n ISO/IEC TS 27110:n, NIST Cyber Security Frameworkin (CSF) ja muita standardeja.

- Tunnistaa – Kehitä organisaation ymmärrystä hallita järjestelmiin, omaisuuteen, tietoihin ja ominaisuuksiin kohdistuvia kyberturvallisuusriskejä.

- Suojella – Kehitetään ja otetaan käyttöön suojatoimia kriittisen infrastruktuurin palvelujen tarjoamiseksi.

- Havaita – Kehittää ja toteuttaa asianmukaisia toimia kyberturvallisuustapahtuman havaitsemiseksi.

- Vastata – Luoda ja toteuttaa asianmukaiset toiminnot reagoidaksesi havaittuihin kyberturvallisuustapahtumiin.

- toipua – Kehittää ja toteuttaa asianmukaiset toimet kestävyyssuunnitelmien ylläpitämiseksi ja kyberturvallisuustapahtuman vuoksi heikenneiden ominaisuuksien tai palveluiden palauttamiseksi.

Toiminnalliset ominaisuudet

Toimintakyky on attribuutti, jonka avulla voit tarkastella ohjaimia tietoturvaominaisuuksien käyttäjän näkökulmasta.

Näitä ovat muun muassa:

hallintoresurssien hallinta, tiedon suojaus, henkilöresurssien turvallisuus, fyysinen turvallisuus, järjestelmä- ja verkkoturvallisuus, sovellussuojaus, suojattu konfigurointi, identiteetin ja pääsyn hallinta, uhkien ja haavoittuvuuksien hallinta, jatkuvuus, toimittajasuhteet turvallisuus, laki ja vaatimustenmukaisuus, tietoturvatapahtumien hallinta ja tietoturvan varmistaminen.

Suojausalueet

Suojausalueet on attribuutti, jonka avulla voit tarkastella valvontaa neljän tietoturva-alueen näkökulmasta: "Hallinto ja ekosysteemi" sisältää "Tietojärjestelmän turvallisuuden hallinta ja riskienhallinta" ja "ekosysteemin kyberturvallisuuden hallinta" (mukaan lukien sisäiset ja ulkoiset sidosryhmät);

- Ohjaimella voi olla useita sovelluksia (esim. varmuuskopiot auttavat suojaamaan haittaohjelmilta, hakkeroilta, bugeilta, onnettomuuksilta, mekaanisilta häiriöiltä, tulipaloilta jne., ja ne voivat sisältää sijaisia ja monitaitoisia sijaisia kriittisille ihmisille ja vaihtoehtoisia toimittajia/tarvittavien tietopalvelujen lähteitä).

- Jokaisessa sovelluksessa tai tilanteessa tarvitaan tyypillisesti useita ohjaimia (esim. haittaohjelmia voidaan vähentää käyttämällä varmuuskopioita, tietoisuus, virustorjunta, verkkokäytön hallinta sekä IDS/IPS ja paljon muuta samalla kun tartunnan välttäminen on tehokas tapa, jos sitä tuetaan käytännöillä ja menettelyillä).

- Usein käyttämämme hallintalaitteet (esim. varmuuskopiot) eivät ole kaikki tai ei mitään, vaan ne koostuvat useista vähäisemmistä elementeistä (esim. varmuuskopiointi sisältää strategioita, käytäntöjä ja menettelyjä, ohjelmistoja, laitteistotestausta, tapausten palautusta, fyysistä suojausta jne.).

Yksinkertaista prosessia ISMS.onlinen avulla

Vaikka monet pitävät tätä hankalana osana, ISMS.online-alusta ja tuki tekevät tästä prosessista intuitiivisen. Varaa alustan demo nähdäksesi itse.

Varaa alustan demoLiite A selitetty

Liitteen A taulukko osoittaa attribuuttien käytön ja tarjoaa esimerkkejä attribuuttien määrittämisestä ohjaimille, jolloin luodaan erilaisia näkymiä (kohta 4.2).

On huomattava, että matriisin suodatus tai lajittelu voidaan saavuttaa käyttämällä työkalua, kuten yksinkertaista laskentataulukkoa tai tietokantaa, joka voi sisältää enemmän tietoa, kuten ohjaustekstiä, ohjeita, organisaatiokohtaisia toteutusohjeita tai attribuutteja. ISMS.online helpottaa automaattisesti näitä assosiaatioita, mikä tekee koko prosessista vaivatonta.

Liite B selitetty

Liitteen B.1 ja B.2 taulukot tarjoavat helposti navigoitavissa olevia referenssipisteitä, jotka ovat taaksepäin yhteensopivia ISO/IEC 27002:2013:n kanssa. Tämä helpottaa vanhaa johtamisstandardia käyttävien organisaatioiden siirtymistä ISO 27002:2020 -standardiin tai viittauksen helpotusta ISO 27002 -standardia käyttävien standardien välillä, esim. ISO 27001, ISO 27701 vastaavia. Jälleen ISMS.online kartoittaa automaattisesti vanhat uudet ohjaustunnisteet alustassamme, mikä tekee siirtymisestä ja toteutuksesta vaivan.

Uudet hallintalaitteet

| ISO/IEC 27002:2022 Control Identifier | ISO/IEC 27002:2013 Control Identifier | Ohjausnimi |

|---|---|---|

| 5.7 | Uusi | Uhan älykkyys |

| 5.23 | Uusi | Tietoturva pilvipalvelujen käyttöön |

| 5.30 | Uusi | ICT-valmius liiketoiminnan jatkuvuuteen |

| 7.4 | Uusi | Fyysisen turvallisuuden valvonta |

| 8.9 | Uusi | Kokoonpanonhallinta |

| 8.10 | Uusi | Tietojen poistaminen |

| 8.11 | Uusi | Tietojen peittäminen |

| 8.12 | Uusi | Tietovuotojen esto |

| 8.16 | Uusi | Toimien seuranta |

| 8.23 | Uusi | Web-suodatus |

| 8.28 | Uusi | Turvallinen koodaus |

Organisaation valvonta

Ihmisten ohjaukset

| ISO/IEC 27002:2022 Control Identifier | ISO/IEC 27002:2013 Control Identifier | Ohjausnimi |

|---|---|---|

| 6.1 | 07.1.1 | Seulonta |

| 6.2 | 07.1.2 | Työsuhteen ehdot |

| 6.3 | 07.2.2 | Tietoturvatietoisuus, koulutus ja koulutus |

| 6.4 | 07.2.3 | Kurinpitoprosessi |

| 6.5 | 07.3.1 | Vastuut työsuhteen päättymisen tai muutoksen jälkeen |

| 6.6 | 13.2.4 | Luottamuksellisuus- tai salassapitosopimukset |

| 6.7 | 06.2.2 | Etätyö |

| 6.8 | 16.1.2, 16.1.3 | Tietoturvatapahtumaraportointi |

Fyysiset säätimet

| ISO/IEC 27002:2022 Control Identifier | ISO/IEC 27002:2013 Control Identifier | Ohjausnimi |

|---|---|---|

| 7.1 | 11.1.1 | Fyysisen turvallisuuden rajat |

| 7.2 | 11.1.2, 11.1.6 | Fyysinen sisääntulo |

| 7.3 | 11.1.3 | Toimistojen, huoneiden ja tilojen turvaaminen |

| 7.4 | Uusi | Fyysisen turvallisuuden valvonta |

| 7.5 | 11.1.4 | Suojautuminen fyysisiltä ja ympäristöuhkilta |

| 7.6 | 11.1.5 | Työskentely turvallisilla alueilla |

| 7.7 | 11.2.9 | Selkeä pöytä ja selkeä näyttö |

| 7.8 | 11.2.1 | Laitteiden sijoitus ja suojaus |

| 7.9 | 11.2.6 | Omaisuuden turvallisuus muualla kuin toimitiloissa |

| 7.10 | 08.3.1, 08.3.2, 08.3.3, 11.2.5 | Tallennusvälineet |

| 7.11 | 11.2.2 | Apuohjelmia tukevat |

| 7.12 | 11.2.3 | Kaapeloinnin turvallisuus |

| 7.13 | 11.2.4 | Laitehuolto |

| 7.14 | 11.2.7 | Laitteiden turvallinen hävittäminen tai uudelleenkäyttö |

Tekniset säädöt

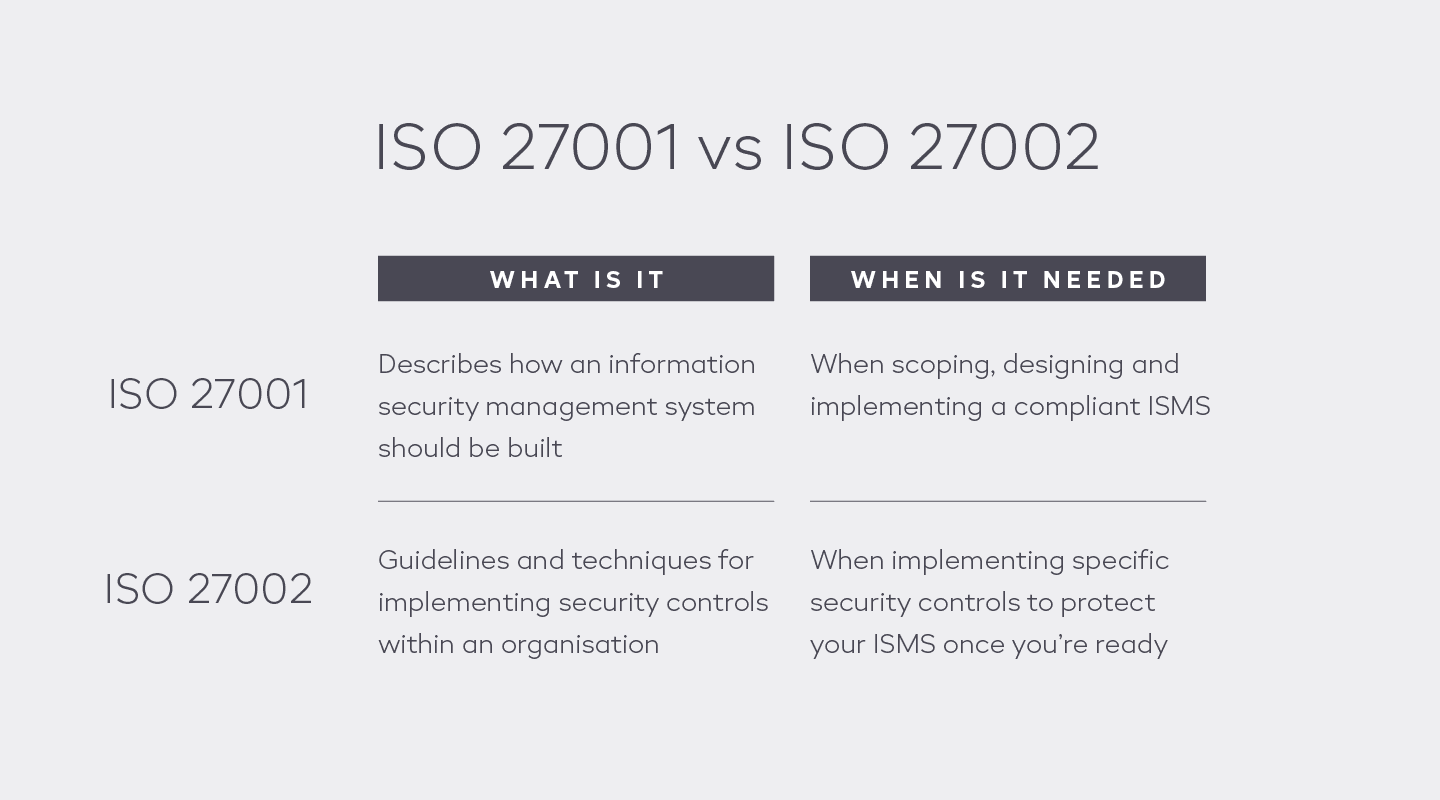

ISO 27001 vs ISO 27002

Organisaatiot, jotka haluavat tutustua tietoturvan hallintajärjestelmiin, ovat saattaneet törmätä sekä ISO 27001- että 27002-standardeihin.

ISO 27001 on 27000-perheen ensisijainen standardi. Yritykset voivat saada ISO 27001 -sertifikaatin, mutta ne eivät voi sertifioida ISO 27002:2022 -standardin mukaan, koska se on tukeva standardi/käytäntö.

Esimerkiksi ISO 27001:n liitteessä A on luettelo turvatoimista, mutta ei kerrota, kuinka ne otetaan käyttöön, vaan viitataan ISO 27002:een.

ISO 27002 päinvastoin antaa ohjeita ISO 27001 -standardissa käytettyjen säätimien käyttöönotosta. ISO 27002:ssa on hienoa, että säätimet eivät ole pakollisia; yritykset voivat päättää, haluavatko he käyttää niitä vai eivät, riippuen siitä, ovatko ne sovellettavissa.

Miten se vaikuttaa sinuun?

Organisaatioiden on otettava käyttöön ISO 27001:n tarkistettu versio sertifiointiauditoinneissaan jonkin aikaa (vähintään yksi vuosi julkaisun jälkeen ja tyypillisesti seuraavan uudelleensertifiointijakson yhteydessä), joten niillä on riittävästi aikaa käsitellä muutoksia.

Viime kädessä muutokset eivät saisi merkittävästi vaikuttaa organisaation tietoturvan hallintajärjestelmään (ISMS) ja kykyyn noudattaa vaatimustenmukaisuutta.

Sillä voi kuitenkin olla vaikutusta organisaation yleiseen valvontakehykseen, erityisiin valvontatoimiin ja siihen, miten organisaatio valvoo jatkuvaa noudattamista.

Uuteen standardiin siirtyessään organisaatioiden on arvioitava uudelleen, miten niiden viitekehykset, hallintakeinot ja käytännöt vastaavat uutta rakennetta ja päivitettyjä ISO 27001/27002 -säätimiä.

ISO 27002 2022 -versio vaikuttaa organisaatioon seuraavasti:

- Jos sinulla on jo ISO 27001 2013 -sertifikaatti

- Oletko keskitason sertifiointi

- Jos olet aikeissa sertifioida uudelleen

- Jos sinulla on jo ISO 27001:2013 -sertifikaatti

Jos organisaatiosi on jo sertifioitu, sinun ei tarvitse tehdä mitään nyt. uudistettua ISO 27002 2022 -standardia sovelletaan uusimisen/uudelleensertifioinnin yhteydessä. Siksi on järkevää, että kaikkien sertifioitujen organisaatioiden on valmistauduttava tarkistettuun standardiin uudelleensertifioinnin yhteydessä tai ottaessaan käyttöön uusia valvonta- tai standardeja, esim. ISO 27701 tai vastaava.

Hanki 81 % etumatka

Olemme tehneet kovan työn puolestasi ja antavat sinulle 81 % etumatkan kirjautuessasi sisään.

Sinun tarvitsee vain täyttää tyhjät kohdat.

Miten se vaikuttaa (uudelleen)sertifiointiisi?

Oletetaan, että organisaatio on parhaillaan ISO 27001 2013 -sertifiointi- tai uudelleensertifiointiprosessissa. Siinä tapauksessa heidän odotetaan tarkistavan riskinarviointinsa ja tunnistavan uudet tarkastukset soveltuviksi ja tarkistavan "soveltamisselvitystä" vertaamalla tarkistettuja liitteen A valvontamenetelmiä.

Koska on olemassa uusia ohjaimia, yhdistettyjä ohjausobjekteja ja muokattuja tai lisäohjeita muille ohjauksille, organisaatioiden on tarkistettava ISO 27002:2022 -standardi mahdollisten käyttöönottomuutosten varalta.

Vaikka ISO 27001 -versio 2022 on vielä julkaisematta, ISO 27002 -karttojen liite B ohjaa standardin 2013 ja 2022 versioita.

Soveltuvuusilmoituksesi (SOA) tulee silti viitata ISO 27001:n liitteeseen A, kun taas säätimien on viitattava ISO 27002:2022 tarkistettuun standardiin, joka on vaihtoehtoinen ohjaussarja.

Tarvitseeko sinun muuttaa asiakirjojasi?

Näiden muutosten noudattamisen tulee sisältää:

- Päivitys riskienhallintaprosessiisi päivitetyillä säätimillä

- Päivitys soveltamisilmoitukseesi

- Päivitä nykyiset käytäntösi ja menettelyt tarvittaessa ohjeiden avulla

Miten se vaikuttaa ISO 27001:2013 -standardiin?

Kunnes uusi ISO 27001 2022 -standardi julkaistaan, nykyiset ISO-sertifiointijärjestelmät jatkuvat, vaikka uusiin ISO 27002 2022 -ohjaimiin vaaditaan liitteiden B1.1 ja B1.2 kautta. ISO:n kokeneet auditoijat kuitenkin tunnistavat kontrollien rakenteen. , joten sinulla on enemmän työtä. ISO 27002:2022:n käyttöönotto voisi helpottaa auditointia.

Tulevia muutoksia ISO 27001:een

Useimmat tietoturva-asiantuntijat odottavat, että ISO 27001 -standardin muutokset ovat pieniä tekstimuutoksia, ja liitteeseen A tehdään pieni päivitys ISO 27002 2022 -version mukaiseksi.

ISO 27001:n pääosa, joka sisältää lausekkeet 4-10, ei muutu. Nämä lausekkeet sisältävät laajuuden ja kontekstin, tietoturvapolitiikan, resurssien riskienhallinnan, kuten viestintäkoulutuksen ja tietoisuuden ja asiakirjojen hallinnan sisäisen tarkastuksen osaston operatiivisten toimintojen seurantaan ja mittaamiseen sekä korjaaviin toimenpiteisiin.

Vain ISO 27001 liitteessä A ja ISO 27002 luetellut säätimet päivitetään.

Standardin ISO 27001:2022 liitteen A muutokset mukautuvat täysin standardin ISO 27002:2022 muutoksiin

Vaikuttaako muihin 27000-standardeihin?

ISO/IEC 27002:2013 -versioon liittyvät ja siihen perustuvat hallintajärjestelmästandardit ja -kehykset tuntuvat muutoksen.

Muutoksilla on lisävaikutus, kun ne siirtyvät niihin liittyviin standardeihin, kuten ISO 27017 -pilvitietoturvaan, ISO 27701 -tietosuojaan ja useisiin kansallisiin standardeihin, jotka ovat hyväksyneet tai sisällyttäneet nykyiset vaatimukset ja ohjeet.

Tämän pitäisi tapahtua, kun kyseisten standardien tarkistus- ja päivitysjaksot tapahtuvat muutaman seuraavan vuoden aikana, ja paikallisiin standardeihin ja kehyksiin voidaan odottaa lisävaikutuksia.

ISO 27002 -standardin hyvän käytännön esittely

Fyysinen ja ympäristö

Organisaation fyysiset ja ympäristölliset näkökohdat ovat kriittisiä määriteltäessä sen tietoturvaa. Asianmukaiset tarkastukset ja menettelyt varmistavat organisaation tietojen fyysisen turvallisuuden rajoittamalla valtuuttamattomien osapuolten pääsyä ja suojaamalla heitä vahingoilta, kuten tulipaloilta ja muilta katastrofeilta.

Jotkut tietoturvatekniikat sisältävät:

- Fyysistä pääsyä organisaation tiloihin ja tukiinfrastruktuureihin, kuten ilmastointiin ja sähköön, tulee valvoa ja rajoittaa. Tämä estää ja varmistaa luvattoman käytön, ilkivallan, rikollisen vahingon ja muun mahdollisen peukaloinnin havaitsemisen ja korjaamisen.

- Arkaluonteisille alueille on annettava osittainen pääsy, ja fyysisen turvallisuuden osaston tai hallinnon tulee säännöllisesti tarkistaa ja hyväksyä (vähintään kerran vuodessa) luettelo valtuutetuista henkilöistä.

- Videon tallentaminen, valokuvaaminen tai mikä tahansa muu digitaalinen tallentaminen tulisi kieltää rajoitetuilla alueilla paitsi asianomaisen viranomaisen luvalla.

- Valvonta tulisi sijoittaa tilojen ympärille esimerkiksi sisäänkäyntien, uloskäyntien ja rajoitettujen alueiden kohdalle. Koulutetun henkilöstön tulee valvoa näitä tallenteita ympäri vuorokauden ja säilyttää vähintään kuukauden ajan, jos uudelleentarkastelua tarvitaan.

- Rajoitettu pääsy olisi tarjottava sisäänpääsykorttien muodossa, jotta myyjät, harjoittelijat, kolmannet osapuolet, konsultit ja muut henkilöt, joilla on todennettu pääsy alueille, pääsevät rajoitetusti.

- Organisaatioiden vierailijoilla tulee olla koko ajan työntekijän mukana, paitsi jos he käyttävät avoimia tiloja, kuten vastaanottoaulaa ja wc-tiloja.

Human Resources

Näillä toimenpiteillä pyritään varmistamaan, että organisaation tiedot ovat turvassa organisaation työntekijöiden kannalta.

Jotkut henkilöstöresurssien tietoturvastandardit sisältävät:

- Jokainen työntekijä on tarkastettava ennen palkkaamista hänen henkilöllisyytensä, ammattitaidon ja yleisen käyttäytymisensä varmistamiseksi. Niiden tulee olla erityisen tiukkoja, jos he haluavat ottaa luotettavia tietoturvatehtäviä organisaatiossa.

- Kaikkien työntekijöiden tulee hyväksyä sitova salassapito- tai salassapitosopimus. Tämä määrää, kuinka harkintavaltaa he käsittelevät henkilökohtaisia ja omistusoikeudellisia tietoja, joihin he ovat tekemisissä työnsä aikana.

- Henkilöstöosaston tulee ilmoittaa talous-, hallinto- ja muille asianomaisille osastoille, kun työntekijä otetaan palvelukseen, erotetaan, irtisanotaan, siirretään, on pitkäaikaisella vapaalla ja muista olosuhteista, jotka voivat edellyttää lupien muuttamista.

- Kun HR-osasto on ilmoittanut muille osastoille työntekijän aseman muutoksesta, sen jälkeen tulee säätää asiaankuuluvat fyysiset ja loogiset käyttöoikeudet.

- Työntekijöiden esimiesten tulee seurata, että kaikki avaimet, pääsykortit, IT-laitteet, tallennuslaitteet ja kaikki muu yrityksen omaisuus palautetaan ennen työsuhteen päättymistä.

Kulunvalvonta

Kulunvalvonta koskee salasanoja, avainkortteja tai muita turvarajoituksia, jotka on suunniteltu rajoittamaan yrityksen tietojen ja järjestelmien saavutettavuutta.

Jotkut niistä sisältävät:

- Pääsyä yritysverkkoihin, IT-järjestelmiin, tietoihin ja sovelluksiin tulee valvoa käyttäjien roolin perusteella tai asianomaisten tietovarojen omistajien tai organisaatiomenettelyjen mukaisesti.

- Rajoitukset on asetettava hälyttämään järjestelmä ja/tai lukitsemaan käyttäjätilit ennalta määritetyn määrän epäonnistuneita kirjautumisyrityksiä jälkeen. Näitä tulee seurata rikkomisyrityksen riskin poistamiseksi.

- Kaikissa yrityksen työasemissa/tietokoneissa tulee olla salasanalla suojatut näytönsäästäjät, joiden aikakatkaisu on alle 10 minuuttia käyttämättömänä.

- Asianomaisen tietoturvaelimen olisi myös tarkasteltava määräajoin etuoikeutetut käyttöoikeudet, kuten niille, joita vaaditaan IT-järjestelmien hallintaan, määritykseen, hallintaan, turvallisuuteen ja valvontaan.

- Tunnuslauseiden ja salasanojen on oltava monimutkaisia ja pitkiä, ja niissä on oltava numeroiden, kirjainten ja erikoismerkkien yhdistelmä, jotta niitä ei voi arvata. Näitä ei tule tallentaa missään kirjoitetussa tai luettavassa muodossa.

- Organisaation tulee poistaa kaikki kirjoitusoikeudet irrotettaviin tietovälineisiin, kuten CD-/DVD-kirjoittimiin, kaikilla yrityksen tietokoneilla, ellei erityisistä liiketoiminnallisista syistä ole lupaa.

Seuraavat vaiheet

Mitä tulee seuraaviin vaiheisiin, tärkeimpiin suoritettaviin toimiin kuuluvat seuraavat:

- Päivitetyn standardin ostaminen.

- Tarkista uusi ISO 27002 -standardi ja sen ohjausmuutokset.

- Suorita riskiarviointi/analyysi.

- Voit vähentää tunnistettuja riskejä valitsemalla sopivimmat hallintakeinot ja päivittämällä ISMS-käytäntösi, -standardisi jne. vastaavasti.

- Päivitä SoA (SoA).

Tämä auttaa sinua pääsemään pelin edellä uusien ISO 27000 -perhestandardien/-kehysten, kuten ISO 27018, 27017, 27032, uudelleen sertifioinnissa tai käyttöönotossa, joita odotetaan laajalti päivitettävän pian ISO 27001:2022 -version jälkeen.

Hanki 81 % etumatka

Olemme tehneet kovan työn puolestasi ja antavat sinulle 81 % etumatkan kirjautuessasi sisään.

Sinun tarvitsee vain täyttää tyhjät kohdat.

UKK

Kuka voi ottaa käyttöön ISO 27002:n

ISO/IEC 27002:2022 on suunniteltu kaikille, jotka käynnistävät, toteuttavat tai ylläpitävät ISMS-järjestelmää. Ottamalla käyttöön tämän päivitetyn version voit luoda tietoturvaohjauksia, jotka ovat kestäviä, olennaisia ja sopivat organisaatiosi ympäristöön.

Kaiken kokoiset ja tietoturvatason organisaatiot voivat hyötyä ISO 27002 -käytäntöjen noudattamisesta. ISMS.online-sivustolla autamme sinua ISO 27002:2022:n onnistuneessa käyttöönotossa.

ISO 27002:n käytön aloittaminen

ISO 27002 -matkan aloittaminen on yksinkertaista. ISMS.online-sivustolla suosittelemme näitä kahdeksaa vaihetta sujuvaa käyttöönottoa varten:

- Ymmärrä ISO 27002 -standardi: ISO 27002 on kansainvälinen standardi, joka tarjoaa ohjeet tietoturvan valvonta- ja käytäntöjen valintaan ja käyttöönottoon. Se soveltuu kaikille toimialoille ja kaikenkokoisille organisaatioille, ja se auttaa kehittämään tietoturvan hallintaohjeita, jotka on räätälöity sinun kontekstisiisi.

- Tutki kontrollikategorioita: ISO 27002:2022 esittelee neljä tietoturvan hallintaa: organisaation, henkilöiden, fyysisen ja teknologisen.

- Hanki ISO 27002:2022 -standardi: Osta täydellinen ISO 27002:2022 -standardi ISO:n verkkosivustolta.

- Ymmärrä ISO 27001:n ja ISO 27002:n välinen suhde: ISO 27001 hahmottelee tietoturvan hallinnan tavoitteet, kun taas ISO 27002 tarjoaa yksityiskohtaisia ohjeita näiden tavoitteiden saavuttamiseksi tarvittavien valvontatoimien toteuttamiseen.

- Hanki koulutus ja sertifiointi: Ilmoittaudu ISO/IEC 27002 -koulutuskursseille saadaksesi tarvittavat tiedot standardissa määriteltyjen ohjainten valintaan, käyttöönottoon ja hallintaan.

- Ota hallintalaitteet käyttöön: Käytä standardin ISO 27002:2022 ohjeita valitaksesi ja ottaaksesi käyttöön sopivat hallintalaitteet organisaatiosi erityiseen kontekstiin.

- Pysy ajan tasalla versioista ja päivityksistä: ISO 27002:ta tarkistetaan tekniikan, lakivaatimusten ja parhaiden käytäntöjen muutosten huomioon ottamiseksi. Varmista, että pysyt ajan tasalla uusista versioista ja sisällytä kaikki asiaankuuluvat muutokset organisaatiosi tietoturvan hallintajärjestelmään.

- Seuraa ja paranna: Seuraa jatkuvasti tietoturvan hallintajärjestelmäsi tehokkuutta ja tee parannuksia tarpeen mukaan.

Tutustu kuinka ISMS.online voi auttaa sinua pääsemään alkuun ISO 27002:2022 -standardin käyttöönotossa.

Onko ISO 27002 -sertifikaatti mahdollinen

ISO 27002 -sertifiointi ei ole mahdollista, koska se ei ole hallintastandardi eikä määrittele järjestelmän käyttöä.

ISO 27002:2022:lla on kuitenkin keskeinen rooli auttaessasi kaltaisiasi organisaatioita täyttämään ISO 27001:2022 -sertifiointivaatimukset.

ISMS.online-sivustolla annamme ohjeita tietoturvan hallintajärjestelmän toteuttamiseen, hallintaan ja jatkuvaan parantamiseen.

Onko olemassa ISO 27002 -vaatimuksia?

ISO 27002:2022 -standardissa ei ole organisaatioille nimenomaisia vaatimuksia.

Se tarjoaa vain ehdotuksia, jotka organisaatioiden tulisi toteuttaa tietoturvariskiensä luonteen mukaisesti.

ISMS.onlinen avulla saat selville, mitä turvallisuusriskejä organisaatiosi tulee olla tietoinen.

Mitkä ovat ISO 27002:n kansalliset vastineet?

Eri maissa on useita standardeja, jotka vastaavat ISO 27002 -standardia. Huolimatta paikallisista julkaisu- ja käännösviiveistä, jotka johtavat näihin vastaaviin tuleviin kuukausiin ISO/IEC-päästandardin tarkistamisen ja julkaisemisen jälkeen, kansalliset elimet varmistavat, että sisältö käännetään oikein heijastavat ISO 27002 -standardia kokonaisuudessaan.

Alla on joitain vastaavia kansallisia ISO 27002 -standardeja eri maissa:

- Argentiina – IRAM-ISO-IEC 27002:2008

- Australia ja Uusi-Seelanti – AS/NZS ISO/IEC 27002:2006

- Brasilia – ISO/IEC NBR 17799/2007 – 27002

- Indonesia – SNI ISO/IEC 27002:2014

- Chile – NCH2777 ISO/IEC 17799/2000

- Kiina – GB/T 22081-2008

- Tšekki – ČSN ISO/IEC 27002:2006

- Kroatia – HRN ISO/IEC 27002:2013

- Tanska – DS/ISO27002:2014 (DK)

- Viro – EVS-ISO/IEC 17799:2003, 2005 versio käännöksenä

- Saksa – DIN ISO/IEC 27002:2008

- Japani – JIS Q 27002

- Liettua – LST ISO/IEC 27002:2009 (hyväksytty ISO/IEC 27002:2005, ISO/IEC 17799:2005)

- Meksiko – NMX-I-27002-NYCE-2015

- Alankomaat – NEN-ISO/IEC 27002:2013

- Peru – NTP-ISO/IEC 17799:2007

- Puola – PN-ISO/IEC 17799:2007, perustuu ISO/IEC 17799:2005

- Venäjä – ГОСТ Р ИСО/МЭК 27002-2012, perustuu ISO/IEC 27002:2005

- Slovakia – STN ISO/IEC 27002:2006

- Etelä-Afrikka – SANS 27002:2014/ISO/IEC 27002:2013[3]

- Espanja – UNE 71501

- Ruotsi – SS-ISO/IEC 27002:2014

- Turkki – TS ISO/IEC 27002

- Thaimaa – UNIT/ISO

- Ukraina – СОУ Н НБУ 65.1 СУІБ 2.0:2010

- Iso-Britannia – BS ISO/IEC 27002:2005

- Uruguay – UNIT/ISO 17799:2005