Olennainen osa GDPR:ää on henkilötietojen turvallisuuteen kohdistuvien riskien ennaltaehkäisy. Privacy Impact Assessment (PIA) on prosessi, joka auttaa organisaatioita tunnistamaan ja vähentämään mahdollisten uusien hankkeiden riskejä.

Privacy Impact Assessment (PIA) -arvioinnin aloittaminen käynnistyy yleensä uuden projektin suunnittelusta. Tämä johtuu siitä, että se voi antaa sinulle mahdollisuuden analysoida, kuinka uusi projekti todennäköisesti vaikuttaa asiakkaasi, asiakkaasi tai henkilökunnan yksityisyyteen.

Tietosuojavaltuutetun toimiston mukaan:

"PIA:n tekemisen ei tarvitse olla monimutkaista tai aikaa vievää, mutta sen on oltava tiukkaa suhteessa ilmeneviin tietosuojariskeihin."

Olet siis todennut, että sinun on suoritettava PIA, mutta mistä aloitat? Ennen kuin teet mitään, on tärkeää varmistaa, että PIA on joustava prosessi, joka integroituu helposti organisaatiosi toimintatapoihin ja suunnitteluun. Sinun tulisi myös aloittaa PIA hyvissä ajoin. ICO suosittelee, että harkitset seuraavia asioita:

Asianomaisten tahojen kuuleminen koko PIA-prosessin ajan auttaa sinua pysymään oikeilla jäljillä. Sisäisillä neuvotteluilla voidaan varmistaa, että sidosryhmät ja henkilökunta ovat sitoutuneet siihen tietosuoja kuten sinä olet.

Kun teet luetteloa sisäisistä sidosryhmistäsi, ota huomioon ne, jotka todennäköisesti ovat mukana projekteissa, kuten insinöörit ja kehittäjät, ostajat ja markkinoijat. Sinun tulee ottaa mukaan myös tietosuojavastaava (DPO), jos sinulla on sellainen, ja projektinhallintatiimi. Kun kuulet ulkopuolisia osapuolia, ota huomioon ne, joihin hanke vaikuttaa.

Räätälöity käytännön istunto tarpeidesi ja tavoitteidesi mukaan

Jotkut tärkeimmistä näkökohdista on lueteltu alla:

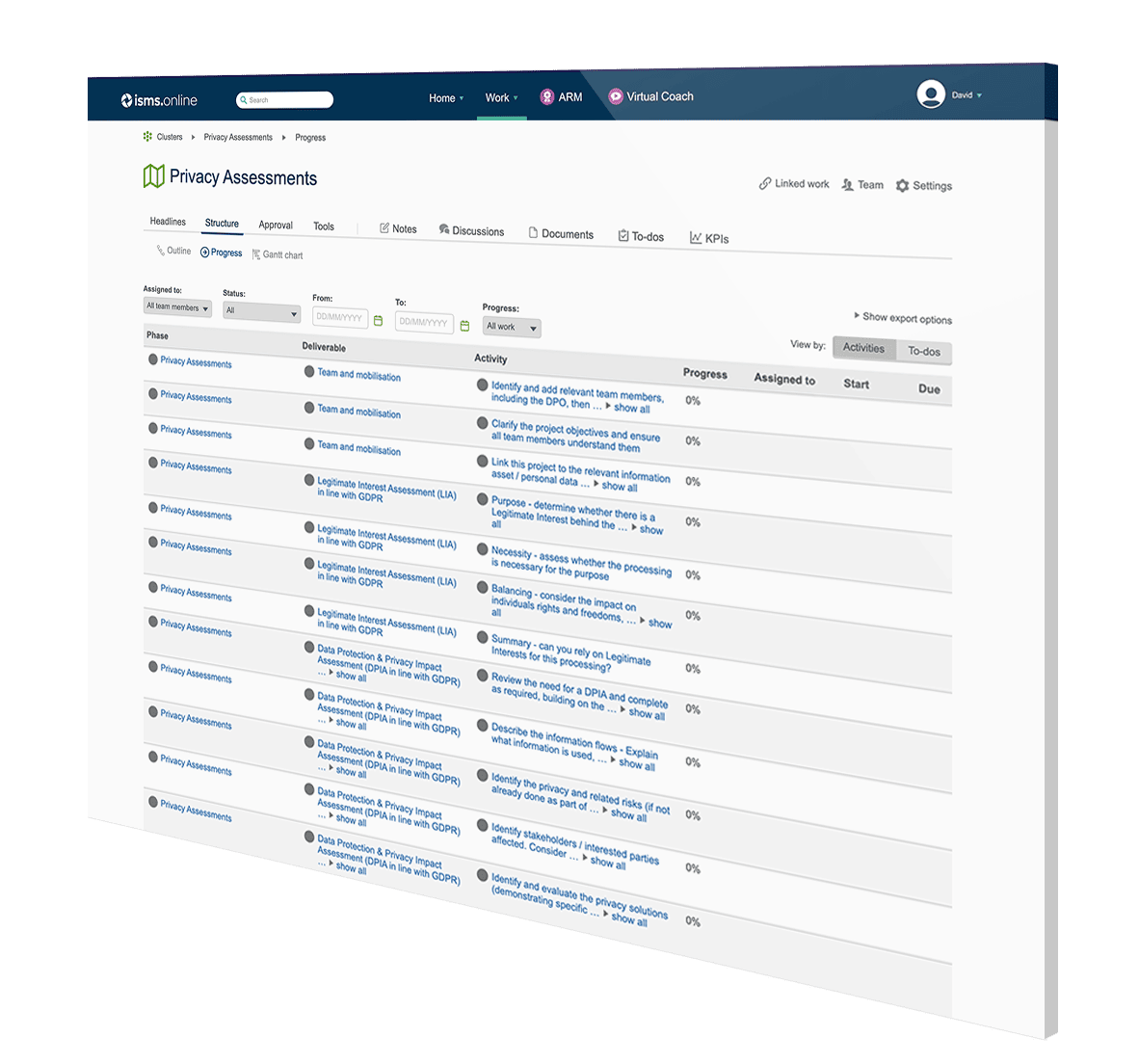

Kaikki tämä ja paljon muuta on esikonfiguroitu ISMS.online-ohjelmistoon GDPR. Noudatat vakiomuotoisia ja toistettavia työnkulkuja tiimiyhteistyöllä ja hyväksynnöillä. Sinulla on tarkoitukseen rakennetut työtilat, joiden avulla voit kerätä kaikki todisteet ja linkittää laajempaan GDPR-vaatimusten noudattaminen hanke, mukaan lukien henkilötietojen käsittely, omaisuus, toimittaja/käsittelijät ja riskit.

Riskienhallinta hoidetaan tunnistamisesta ja arvioinnista arviointiin ja hoitoon.

100 % käyttäjistämme saavuttaa ISO 27001 -sertifikaatin ensimmäistä kertaa